Принцип, который меняет подход к безопасности

Представьте, сотрудник приходит в офис, садится за свой рабочий компьютер, вводит логин и пароль, и система его пускает. Все как обычно. Именно в этот момент и начинаются проблемы. Потому что этот сотрудник уже не он. Это злоумышленник, который получил его пароль через фишинговое письмо три дня назад. Он уже внутри, и система ему доверяет. Именно так происходит большинство успешных кибератак — не через взлом серверов, а через доверие. Через ту самую точку, где система говорит: «Пароль правильный — заходи». Zero Trust появился как ответ на этот фундаментальный изъян.

Старая модель безопасности мертва

Традиционная модель корпоративной безопасности строилась на простом принципе: снаружи — враги, а внутри — свои. Поставил межсетевой экран, закрыл периметр, активировал VPN и можно спать спокойно. Это называлось «castle and moat» (замок с рвом). Но принципы работы за последние годы претерпели серьезные изменения. Сотрудники работают удаленно, данные хранятся в облаке, подрядчики подключаются к корпоративным системам, а мобильные устройства выходят за пределы офиса и возвращаются обратно. Периметра больше не существует, а значит, и замок с рвом не защищает.

По данным IBM Cost of a Data Breach Report 2024, средняя стоимость одной утечки данных в 2024 году составила 4,88 млн. долларов. При этом в 68% случаев атака начиналась с компрометации учетных данных, то есть с того, что система кому-то доверяла, а не должна была. Старая модель предполагает: если ты внутри сети, то ты свой. Zero Trust же говорит обратное: неважно, где ты находишься, и кто ты! Докажи это каждый раз заново.

Что такое Zero Trust и откуда он взялся

Концепцию сформулировал Джон Киндерваг (Forrester Research) в 2010 году. В 2014 году Google внедрила ее под названием BeyondCorp. Сотрудники начали работать из любой точки мира без VPN, а безопасность выросла. В 2020 году NIST закрепил Zero Trust как официальный стандарт (SP 800-207). Сегодня его внедряют Microsoft, Amazon, крупнейшие банки и государственные структуры по всему миру. Суть в трех словах: не доверяй — проверяй. Кстати, один из самых частых вопросов, который я слышу: Зачем нам Zero Trust — у нас же есть VPN? Хороший вопрос. А если через ваш VPN заходит злоумышленник с реальными украденными учетными данными? Как вы это отследите? VPN пустит его внутрь, потому что пароль правильный, и он окажется внутри вашей сети с полным доступом. Zero Trust же в этот момент задает следующие вопросы: «Хорошо, пароль верный, но это точно тот человек?», С того же устройства?», «В то же время?», «С теми же правами доступа?».

Три кита Zero Trust

- Верифицируй всегда, не только при входе. Пароль ввели один раз и все? Система постоянно проверяет: кто ты, с какого устройства, откуда и в какое время зашел в систему. Сотрудник обычно работает из Баку с корпоративного ноутбука, и вдруг ночью заходит с незнакомого устройства из другой страны? Система это заметит.

- Минимум привилегий — только то, что нужно. Каждый видит только то, что нужно для его работы — и ничего лишнего. Бухгалтер не видит серверные конфигурации. Подрядчик видит только свой проект. Если злоумышленник и попадет внутрь, он окажется в маленькой изолированной комнате, а не в центре управления.

- Предполагай взлом — действуй соответственно. Zero Trust исходит из того, что взлом уже произошел или произойдет. Задача не только не пустить, но и минимизировать ущерб: изолировать, обнаружить, остановить распространение.

Реальные атаки 2024-2025: когда доверие стоило миллионы

Пока концепция Zero Trust остается теорией для большинства компаний, злоумышленники активно используют это. Вот некоторые громкие случаи последних двух лет, каждый из которых мог быть предотвращен с Zero Trust.

- Министерство обороны Великобритании. Хакеры атаковали не само министерство, а платежную систему его подрядчика. Результат: скомпрометированы имена, банковские реквизиты и домашние адреса около 270 тысяч действующих и бывших военнослужащих. Министерство не взламывали напрямую, а взломали того, кому ведомство доверяло.

- Утечка 16 млрд. паролей. В июне 2025 года исследователи Cybernews обнаружили 30 открытых баз данных с более чем 16 млрд. учетных записей: логины и пароли к Google, Apple, Facebook, GitHub, Telegram и государственным порталам. Источником этой беды стали infostealer-malware — программы, которые тихо крадут пароли прямо с устройства. Главная опасность заключается в том, что один украденный пароль открывает десятки аккаунтов, если везде используется один и тот же.

Все эти случаи объединяет одно: системы доверяли и поплатились. Zero Trust строится на обратном принципе: не доверяй никому, пока не докажешь.

Zero Trust в контексте Азербайджана

Азербайджан активно строит цифровое государство: ASAN, MyGov, SİMA, онлайн-банкинг, электронные подписи. Государственные услуги уходят в онлайн, бизнес переходит в облако, сотрудники работают удаленно. Все эти сервисы и услуги являются именно той средой, для которой создавался Zero Trust. При этом большинство локальных компаний, особенно из сегмента малого и среднего бизнеса, все еще живут по старой модели: один пароль на всех, общий Wi-Fi в офисе, подрядчики с полным доступом к корпоративным папкам, никакой двухфакторной аутентификации.

Типичная картина из практики

В одной из компаний, с которыми я работал, бывший сотрудник после увольнения еще 3 месяца имел доступ к корпоративной почте и общим документам просто потому, что никто не удалил его аккаунт. Доступ не был ограничен, действия не логировались, уведомлений не было. По принципам Zero Trust такого не могло бы произойти, так как доступ прекращается немедленно, а любая подозрительная активность фиксируется. Крупные азербайджанские организации уже движутся в этом направлении. Так, например, Azercell внедряет процессы управления доступом, совместимые с ISO/IEC 27001, а ABB сертифицировал мобильное приложение по этому стандарту.

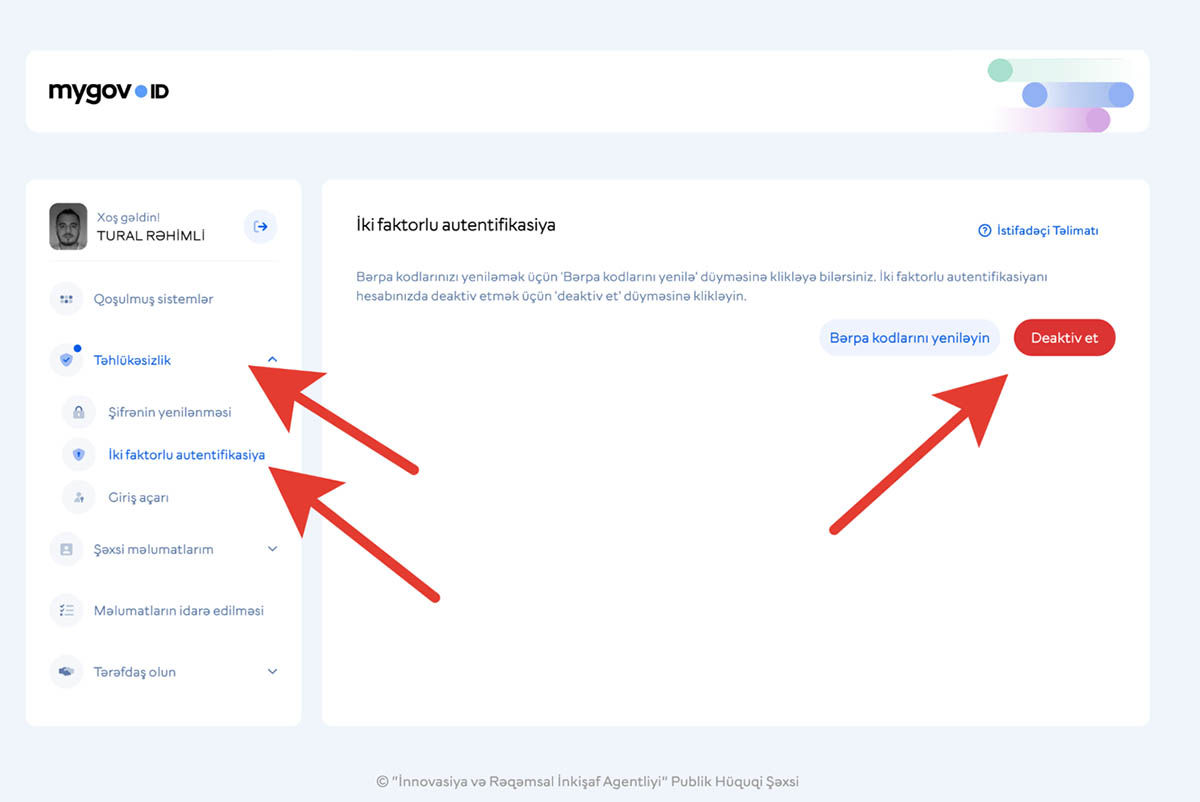

Давайте прямо сейчас проверим вас! Включена ли у вас двухфакторная аутентификация (2FA) на MyGovID? Если не уверены, значит, скорее всего, нет. Это займет две минуты и это первый реальный шаг к Zero Trust на личном уровне. Сделайте это прямо сейчас! Перейдите по ссылке https://mygovid.gov.az/auth, залогиньтесь и откройте вкладку https://mygovid.gov.az/security/mfa. Включите многофакторную аутентификацию, если она еще не включена!

Как начать: Zero Trust без миллионного бюджета

Zero Trust не требует немедленной замены всей инфраструктуры. Это путь, который начинается с правильных привычек и базовых инструментов. Рекомендации, приведенные ниже, — не мои личные предпочтения. Это выдержки из международных стандартов и лучших мировых практик: NIST SP 800-207, ISO/IEC 27001, а также материалов Microsoft и Google по Zero Trust.

Для частных лиц:

- Включите двухфакторную аутентификацию везде — почта, банк, мессенджеры, госпорталы. Это первый и самый важный шаг Zero Trust на личном уровне.

- Используйте разные пароли для разных сервисов. Менеджер паролей (Bitwarden, 1Password) решает эту задачу без усилий.

- Проверяйте, какие приложения имеют доступ к вашим аккаунтам Google, Facebook, MyGov и удаляйте лишние.

- Относитесь к каждому запросу доступа с вопросом: «Зачем этому приложению нужна моя геолокация, камера, контакты?».

- Проверяйте, не утекли ли ваши данные. Воспользуйтесь бесплатным сервисом haveibeenpwned.com и потратьте на это 30 секунд.

- Не используйте публичный Wi-Fi для входа в приложения банков или госпорталов без VPN.

Для бизнеса:

- Внедрите многофакторную аутентификацию (MFA) для всех сотрудников, особенно для тех, кто работает удаленно или имеет доступ к финансовым данным.

- Разграничьте доступ по ролям: каждый сотрудник видит только то, что нужно для его работы. Это можно настроить даже в Google Workspace или Microsoft 365 без дополнительных затрат.

- Немедленно отключайте доступ уволенных сотрудников. В день увольнения, не через неделю.

- Настройте автоматическую блокировку сессии при бездействии в течение 10-15 минут. Открытый ноутбук без хозяина не должен быть точкой входа.

- Проводите фишинг-тесты для сотрудников. Не для наказания, а чтобы понять реальный уровень уязвимости команды

- Шифруйте корпоративные данные на устройствах. Если ноутбук украдут, данные останутся недоступными.

- Изолируйте все лишнее. Подрядчики должны иметь отдельный аккаунт и доступ только к нужному проекту на ограниченный срок. Гостевой Wi-Fi не смешивайте с корпоративным, а бухгалтерию, принтеры и камеры наблюдения держите в собственных сегментах сети.

Минимальный Zero Trust за 0 манатов

Google Workspace и Microsoft 365 уже содержат инструменты Zero Trust: условный доступ, управление устройствами, логирование действий, MFA. Если ваша компания уже платит за эти сервисы, то у вас есть все необходимое. Нужно только включить и настроить.

Вывод

Zero Trust — это не параноя. Это здравый смысл в мире, где пароль давно перестал быть надежной защитой, а граница между «внутри» и «снаружи» сети исчезла. Я сам применяю этот принцип не только в IT, но и в повседневной жизни. Задаю себе одни и те же вопросы при каждом действии: «Это точно тот человек, то устройство, тот запрос, та карта?».

В цифровом и реальном мире доверие нужно заслужить каждый раз заново. Это и есть Zero Trust.

Турал Рагимли, специалист по IТ-инфраструктуре и кибербезопасности для малого и среднего бизнеса