Компания ESET, международный эксперт в области информационной безопасности, обнаружила шпионскую программу Evilnum, нацеленную на финтех-компании и их клиентов.

Evilnum похищает конфиденциальные данные: информацию о кредитных картах клиентов и документы, удостоверяющие личность; электронные таблицы и документы со списками клиентов, сведениями об инвестициях и торговых операциях; внутренние презентации; лицензии на программное обеспечение и учетные данные для торгового программного обеспечения/торговых платформ; учетные данные электронной почты. Преступники также могут получить доступ к информации, связанной с ИТ-инфраструктурой, например, конфигурации VPN.

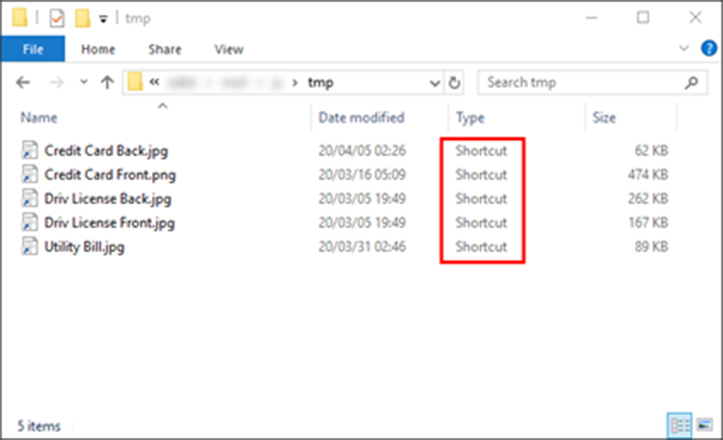

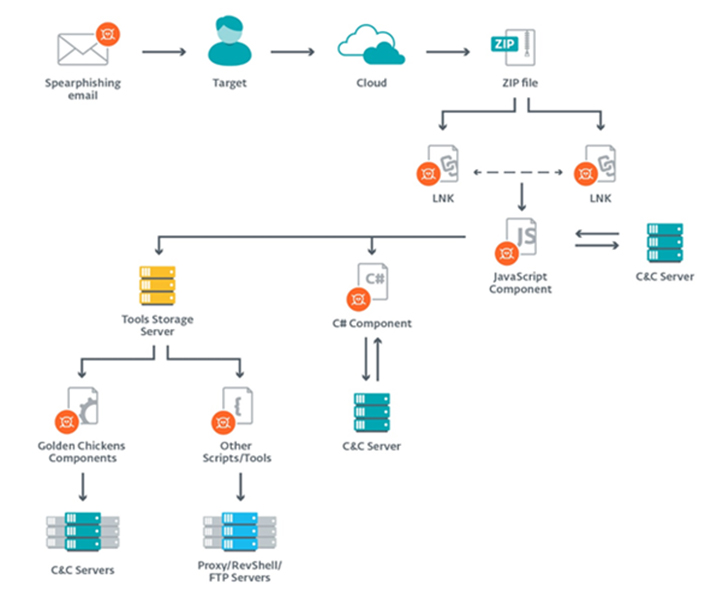

Атака включает следующие этапы. Пользователь получает e-mail со ссылкой на Google Drive, по которой можно скачать ZIP-файл. В нем хранится несколько LNK-файлов (ярлыков), которые извлекают и запускают вредоносный компонент JavaScript при отображении документа-приманки. Документы-приманки, в свою очередь, маскируются под безобидные. Содержимое такого архива представлено на рис. 1.

Документы, используемые в качестве приманок, как правило, представляют собой фотографии кредитных карт, документов, удостоверяющих личность, или счетов с подтверждением адреса, так как многие финансовые учреждения требуют предоставить что-то из этого от своих клиентов.

Компонент JavaScript может развернуть другие вредоносные программы. Компоненты Evilnum представлены на рис. 2.

Каждый из компонентов имеет собственный C&C-сервер и может действовать независимо.

Вредонос может получать команды, среди которых есть такие, как: сбор и отправка паролей, сохраненных в Google Chrome; остановка и удаление вредоноса; сбор и отправка куки Google Chrome на C&C-сервер; сохранение скриншотов.

По данным ESET, большее количество атак сосредоточено на территории стран ЕС и Соединенного Королевства, также несколько атак зафиксировано в Канаде и Австралии.

Подробнее о Evilnum — в блоге ESET.