Вопрос в заголовке, конечно, риторический. При наличии необходимых ресурсов взломать можно всё. Однако давайте не будем брать в расчёт сценарий, когда читатель попадает под пристальное внимание АНБ. Лучше посмотрим, как современные способы защиты данных справляются со своими функциями на бытовом уровне. Вопрос не праздный. Раньше случайному воришке могли перепасть только контакты давно забытых одноклассников и фотографии из отпуска. Теперь же, с распространением мобильных платёжных сервисов, хочется быть уверенным, что никто не получит доступ к виртуальному кошельку.

На данный момент предустановленных способов защиты в смартфоне не так уж много. В зависимости от устройства пользователю чаще всего доступны PIN-код, пароль, графический ключ, сканер отпечатков пальцев и сканер радужки глаза. Сразу оговоримся, что не будем рассматривать сканирование лица как способ защиты, так как он обманывается даже простой фотографией.

Подглядывание пароля

Начнём с самых слабых в контексте защиты способов — PIN-кода и графического ключа. Не будем заострять внимание на программных уловках для взлома, вроде использования ADB и Recovery. И без них подсмотреть ключ достаточно просто.

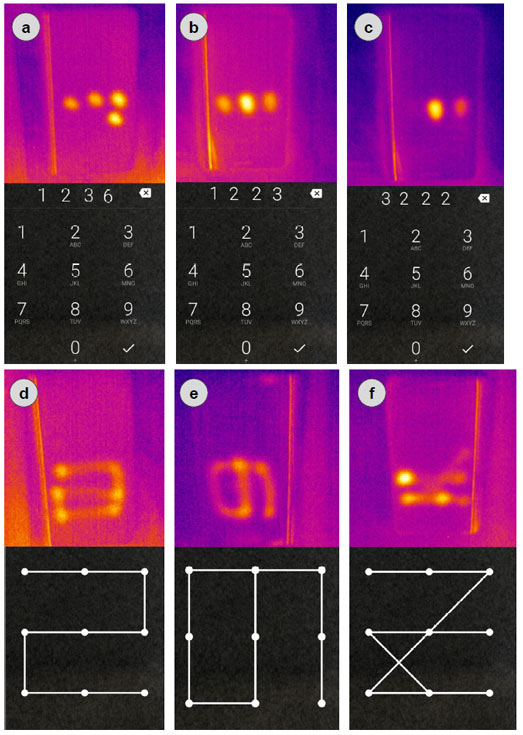

Например, учёные из университетов Мюнхена и Штутгарта утверждают, что взломать телефон получится, сфотографировав его при помощи тепловизора. Устройство определит разницу температур на поверхности экрана и покажет, к какой его части прикасался владелец и какие цифры вводил. Если полученную фотографию как следует отретушировать, то слабые следы от пальцев будут заметны даже через минуту после прикосновения. На снимках, сделанных через 15 секунд, пароль определяется 9 из 10 раз.

Если вы считаете данный способ кражи ключа очередной сценой из бондианы, то загляните в любой магазин электроники. Купить тепловизор сегодня проще, чем получить статью за экстремизм. Есть даже миниатюрные камеры-тепловизоры для смартфонов, которые не вызовут никаких подозрений.

Для защиты от подобных атак рекомендуется после ввода ключа проводить ладонью по всему экрану, чтобы стереть или запутать тепловые следы. Также на стороне пользователя могут сыграть высокая яркость экрана и требовательные приложения, нагревающие процессор.

Ещё об одном незаурядном способе взлома графического ключа поведали британские учёные из университета Ланкастера. Они разработали алгоритм, который менее чем за пять попыток (а именно столько даётся пользователю до блокировки устройства) способен разгадать защитный узор. Для взлома злоумышленнику понадобится смартфон и специальное приложение.

Программа в реальном времени анализирует видео и вычисляет пароль. Самое главное, что камере не нужно видеть экран (это было бы глупо) — приложение следит за движением руки. Причём длинные и сложные комбинации графического ключа только облегчают задачу алгоритму — при увеличении числа компонентов остаётся меньше возможных вариантов.

В результате практических экспериментов выяснилось, что алгоритм способен разгадать с пяти попыток около 95% графических ключей. При этом 87% сложных паролей программа угадывает с первого раза, а вот лёгкие комбинации заставляют её ошибаться — только 40% удачных взломов. Способов защиты от таких чудо-гаджетов несколько: либо прикрывайте руку, рисующую ключ, либо используйте сложный рукописный пароль (который, впрочем, можно подсмотреть тепловизором). Если вы думаете, что это слишком изощрённые способы кражи ключей, то вы ошибаетесь. Опытный хакер способен удалённо подключиться к фронтальной камере смартфона и считать пароль с отражения на зрачке.

Покажите ваши пальчики

Сканер отпечатков пальцев обеспечивает более высокую степень защиты, но всё равно не является панацеей. Первые сканеры начали появляться в смартфонах в середине нулевых. Кто-то может вспомнить HP iPaq PPC 5500 2003 года выпуска или раскладушку Pantech GI100, вышедшую в 2004-м. Однако всё это были лишь эксперименты. Настоящая битва сканеров началась, когда на рынке операционных систем осталось только два игрока — iOS и Android.

Первым Android-смартфоном со сканером отпечатков пальцев стал Motorola Atrix 4G, вышедший в 2010 году. Девайс был очень популярен, но сканер в нём работал из рук вон плохо. Мало того, что он часто ошибался при считывании отпечатка, так ещё и срабатывал не от касания, а от «слайда» по поверхности датчика. Нужна была особая сноровка, чтобы провести пальцем по сканеру с идеальной скоростью — не слишком быстро и не слишком медленно. Такое положение дел не устроило покупателей, и опыты со сканером отпечатков были благополучно забыты до 2013 года, когда Apple представила iPhone 5S и первый Touch ID.

Простой и удобный, датчик ничего не требовал от пользователя. Просто нажми, как обычно, на кнопку Home, и будь счастлив от осознания полной защищённости. Уникальность Touch ID заключалась в том, что каждый датчик был настроен на работу только с отдельно взятым процессором. Некоторые могут вспомнить громкий скандал из-за «Ошибки 53», которая выскакивала у пользователей, ремонтировавших iPhone в неофициальных сервисах. А всё потому, что процессор «видел» сторонний сканер и отказывался с ним работать. Ещё одна важная особенность: отсканированный отпечаток пропускается через хеш-функцию и сохраняется без какой-либо идентифицирующей информации в зашифрованном формате в Secure Enclave — защищённой от доступа извне области чипсета. Эти данные не попадают в iCloud, не хранятся в постоянной памяти и не передаются на сервер компании.

Казалось бы, Touch ID — это неприступная крепость, однако счастье покупателей iPhone 5S длилось недолго. Спустя несколько дней после презентации немецкая команда хакеров Chaos Computer Club выложила пошаговую инструкцию взлома Touch ID. Суть метода была проста: взять фотографию пальца или снять отпечаток непосредственно со смартфона путём нехитрых химических манипуляций, распечатать на прозрачной плёнке и покрыть древесным клеем. Высохшая клеевая заготовка и использовалась для обмана датчика.

Впрочем, с момента выхода Touch ID прошло уже четыре года, и сам сканер сменил несколько поколений. Теперь обмануть его не так-то просто. Для взлома вам надо будет напечатать 3D-принтере объёмную заготовку, используя специальный токопроводящий материал, потом надеть её на палец и приговаривать «сим-сим, откройся!», чтобы повысить шанс на удачу. Причём на изготовление «отпечатка» у вас будет всего 48 часов (потом потребуется ввести код подтверждения), а смартфон придётся все это время держать в закрытой микроволновке, чтобы до него не смогла добраться команда удалённой блокировки через Find My iPhone. Задачка по силам разве что Итану Ханту, так что можно считать, что современные пользователи iPhone максимально защищены от взлома.

Чем же занималась с 2010 года Google? Там долгое время всё было печально. Android-смартфоны до появления Android 6.0 Marshmallow не имели нативной поддержки сканера отпечатков пальцев, поэтому сканеры не обеспечивали защиту, а наоборот, были огромной дырой в безопасности. Например, в HTC One Max копии отпечатков пальцев в виде изображений хранились в каталоге с открытым доступом в несжатом и незашифрованном виде. Гениально, правда? Однако смешного тут мало: до Android 6.0 такое может встретиться в любом смартфоне.

Только в шестую версию своей ОС Google включила полноценный набор инструментов для разработчиков Fingerprint API, обновила перечень требований безопасности, которым должны следовать все производители для получения сертификации от Google, и выпустила аппаратный сканер-образец Nexus Imprint (он был установлен на Nexus 5X и Nexus 6P). После этого дела с защищённостью смартфонов у Google пошли на лад. Можно считать, что обладатели современных Android-девайсов охраняются примерно на том же уровне, что и владельцы iPhone. Важно отметить, что мы говорим о сертифицированных Google устройствах с международными прошивками. Что происходит со сканерами отпечатков пальцев на китайских гаджетах — одному Си Цзиньпиню известно.

Что касается будущего сканеров отпечатков пальцев, то оно видится очень даже светлым. Если верить компании Qualcomm, она изобрела невзламываемый ультразвуковой сканер Sense ID. У этой технологии есть два огромных плюса: во-первых, такое устройство не обманешь печатными заготовками, а во-вторых, ультразвук проникает через стекло, металл и пластик, что позволит скрыть всю аппаратную часть сканера под корпусом или экраном девайса.

Непреодолимая защита: сканирование радужки

Теперь поговорим о самом современном (и в теории — самом надёжном) способе аутентификации — сканировании радужки глаза. Радужная оболочка нашего глаза, как и отпечаток пальца, имеет свой неповторимый рисунок, подделать который пока невозможно. Такой же узор есть и на сетчатке, но повседневное использование сканера сетчатки было бы неудобным, так как его пришлось бы подносить вплотную к глазу для считывания изображения глазного дна.

Первым смартфоном со сканером радужки стал японский Fujitsu Arrows NX F-04G, выпущенный в 2015 году. С тех пор не так много гаджетов обзавелось данным технологичным датчиком. Одно из последних заметных появлений — в Samsung Galaxy Note 7. Во всех смартфонах в роли сканера выступает фронтальная камера. Она делает снимок сетчатки и переводит его в специальный код. Если при разблокировке полученный код совпадает с тем, что сохранён в девайсе, пользователь получает доступ к данным.

Чтобы сканер исправно работал не только днём, но и ночью, к камере «прикручивают» инфракрасный излучатель. Нужен он ещё по двум причинам: во-первых, камере легче захватить радужку, подсвеченную ИК-светом, а во-вторых, инфракрасное излучение легко проходит через очки или линзы, что крайне актуально для слабовидящих людей.

На сегодняшний день сканер радужки является самым надёжным способом защитить данные в своём смартфоне от любого злоумышленника. В отличие от отпечатков пальцев, которые мы оставляем везде (в том числе на самом телефоне), рисунок радужки невозможно подделать. Что ещё более важно в повседневной жизни, на разблокировку по радужке гораздо меньше влияют внешние факторы. Если сканер отпечатков не узнаёт грязные или мокрые пальцы, то уж радужку-то нам вряд ли удастся испачкать. Единственная угроза — дождь: капли воды могут не дать камере корректно считать рисунок.

Заключение

Как видно, каждый из способов защиты имеет свои преимущества и недостатки, и любой из них (насчёт сканирования радужки — вопрос времени) может быть скомпрометирован. Пока вендоры придумывают, как защитить смартфоны, хакеры придумывают, как их взломать — вечный круговорот жизни. Наш совет прост: если вам действительно есть что скрывать, используйте несколько способов защиты одновременно. Для того, чтобы уберечь девайс от ребёнка, достаточно будет и сканера отпечатков — благо, теперь он устанавливается даже в самые захудалые бюджетники. Если же вы пользуетесь одним из флагманов последних лет, то спите спокойно — хакеры ещё не успели придумать обход защиты вашего смартфона.