Все больше чувствительной информации генерируется и хранится в цифровой среде, и за этой информацией охотятся киберпреступники, отчего число целевых угроз продолжает расти. Целевая атака имеет разные наименования: например, таргетированная атака, направленная атака или целевая кибератака. Также используется термин APT — Advanced Persistent Threat. Все эти термины описывают одно явление — хорошо спланированную кибератаку на конкретную цель, организацию. Фактически, это непрерывный процесс несанкционированной активности в инфраструктуре атакуемой системы, удаленно управляемый в режиме реального времени, то есть постороннее целевое вторжение. Таргетированные атаки всегда являются заранее спланированными и представляют серьезную угрозу информационной безопасности предприятия.

На рынке в теневом сегменте Интернета растет число предложений о продаже вредоносного программного обеспечения и услуг, которые применяются для такого рода атак. Благодаря тому, что очень часто такое программное обеспечение поставляется с развернутой документацией, даже не очень искушенные злоумышленники могут освоить инструменты и техники APT-атак. В итоге проведение сложных целевых атак становится более доступным. Кроме того, такие атаки сложны в выявлении и имеют тяжелые последствия. Можно привести самые известные на сегодняшний день таргетированные атаки, в число которых входят Stuxnet, Carbanak и Shamoon. Их практический пример показывает всю опасность и возможные последствия.

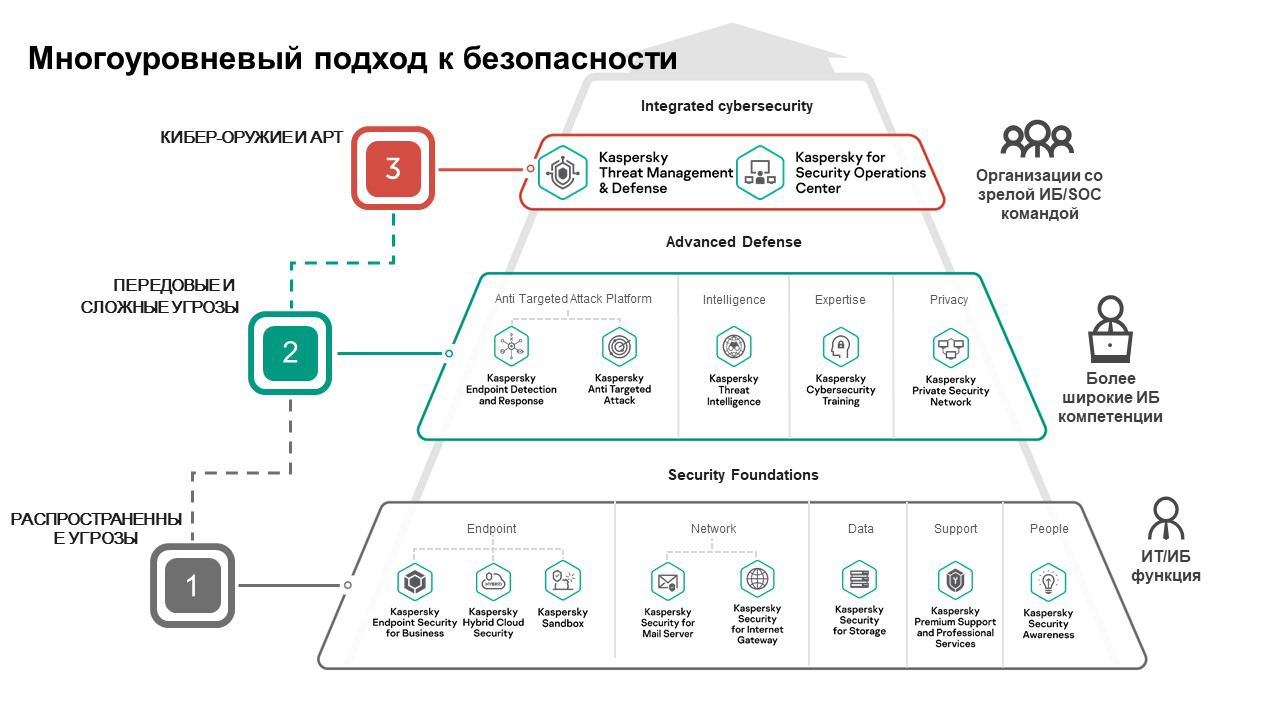

Чтобы эффективно обнаруживать и отражать самые сложные угрозы, включая APT-атаки, необходимо использовать продвинутые технологии, такие как машинное обучение и автоматизированный проактивный поиск угроз, применяя их к событиям и объектам, которые собираются со всей корпоративной инфраструктуры. Основная цель инструментов защиты от APT-угроз и других целевых атак — усложнить проведение подобных кампаний настолько, чтобы оно стало экономически нецелесообразным. В таких решениях используется сразу несколько технологий, ведь чем больше уровней защиты, тем больше потенциальных точек входа для атаки можно контролировать и тем выше вероятность обнаружения, сколько бы времени и денег злоумышленник ни тратил на подготовку. Одним из способов защиты от таргетированных атак и борьбы с сетевыми атаками является комплекстный продукт «Лаборатории Касперского» под названием Kaspersky Anti Targeted Attack Platform (KATA).

Платформа KATA, объединяющая защиту от целевых атак и систему выявления и нейтрализации угроз на рабочих местах (Kaspersky EDR), является ярким примером корпоративного решения такого рода. Среди продвинутых технологий данной платформы можно особо выделить следующие:

Анализ сетевого трафика — этот модуль поведенческого анализа исследует трафик и объекты с помощью технологии IDS (система обнаружения вторжений) и проверки репутации URL-адресов:

- Технология обнаружения вторжений включает традиционные и расширенные средства. В ее основе — уникальный набор правил IDS для анализа трафика, ориентированный на целевые атаки. Наборы правил IDS постоянно автоматически обновляются.

- Репутационный анализ URL-адресов: подозрительные и нежелательные URL-адреса выявляются на основе данных о репутации из баз глобальной облачной инфраструктуры Kaspersky Security Network (KSN), в которых также содержится информация о URL-адресах и доменах, связанных с целевыми атаками.

Песочница запускает подозрительные объекты на собственных виртуальных машинах для обнаружения активности вредоносных программ. В ней имитируется точно такая же среда, в которой должен был работать подозрительный объект (например, тип ОС и ее конфигурация), и оценивается его поведение.

Песочница собирает журналы поведения образца (включая список вызовов системных функций, взаимодействие с другими процессами и файлами, сетевую активность, URL-адреса); дампы памяти; загруженные объекты; генерируемый образцом трафик. Полученные данные сохраняются и затем обрабатываются специальным сканером. Если образец признается вредоносным, ему присваивается вердикт, а результаты сопоставляются с базой знаний MITRE ATT&CK. Все собранные данные сохраняются внутри системы, оставаясь доступными для дальнейшего анализа тактики и приемов злоумышленников. Это позволяет обойтись без дополнительных запросов к песочнице и сэкономить серверные ресурсы. Все это помогает обеспечить высокоэффективное обнаружение угроз на основе поведенческого анализа. Кроме того, песочница использует ряд запатентованных технологий и работает как в автоматическом, так и в ручном режимах.

Kaspersky Security Network (KSN) — это глобальная облачная инфраструктура, в которой хранится информация о вредоносных объектах (файлы, домены, URL, IP-адреса и многое другое). KSN использует для обнаружения облачные модели машинного обучения, такие как, например, Cloud ML for Android. Решение на основе частного облака Kaspersky Private Security Network (KPSN) ориентировано на организации, которые не имеют возможности отправлять свои данные в облако, но хотят пользоваться глобальной репутационной базой данных «Лаборатории Касперского». Помимо частного доступа к глобальной базе аналитических данных об угрозах, вердикты платформы KATA сохраняются в локальной базе данных KPSN и предоставляются другим продуктам «Лаборатории Касперского», развернутым в рамках инфраструктуры организации, обеспечивая автоматическое реагирование. Используя KPSN, компании могут получать сведения о репутации из внешних сторонних систем без промежуточных шагов, напрямую через API.

Также платформа KATA включает Анализатор целевых атак (Targeted Attack Analyzer), который обнаруживает подозрительную активность, используя расширенный эвристический анализ аномалий для автоматического поиска угроз в реальном времени; расширенный антивирусный модуль, имеющий более чувствительные настройки, чем конфигурации на рабочих местах; модуль Сканирования индикаторов компрометации (IoC), позволяющий осуществлять ретроспективное сканирование базы данных; модуль Проверки сертификатов.

В дополнение к полному анализу сетевого трафика с помощью сетевых сенсоров платформа может обеспечить автоматическое реагирование на сложные угрозы и на уровне шлюза, используя Kaspersky Secure Mail Gateway и Kaspersky Web Traffic Security в качестве полнофункциональных сетевых сенсоров, обслуживающих платформу KATA. Сенсоры на уровне конечных точек (Kaspersky Endpoint Detection and Response) собирают все необходимые данные с конечных устройств в инфраструктуре организации. Установленный на рабочем месте агент выполняет непрерывный мониторинг процессов, обмена данными, открытых сетевых подключений, состояния операционной системы, изменений в файлах и т.п. Собранные данные и информацию, связанную с обнаружением подозрительных событий, агент отправляет на платформу KATA для дополнительного исследования, анализа и сравнения с событиями, обнаруженными в других информационных потоках.

Платформа KATA в действии

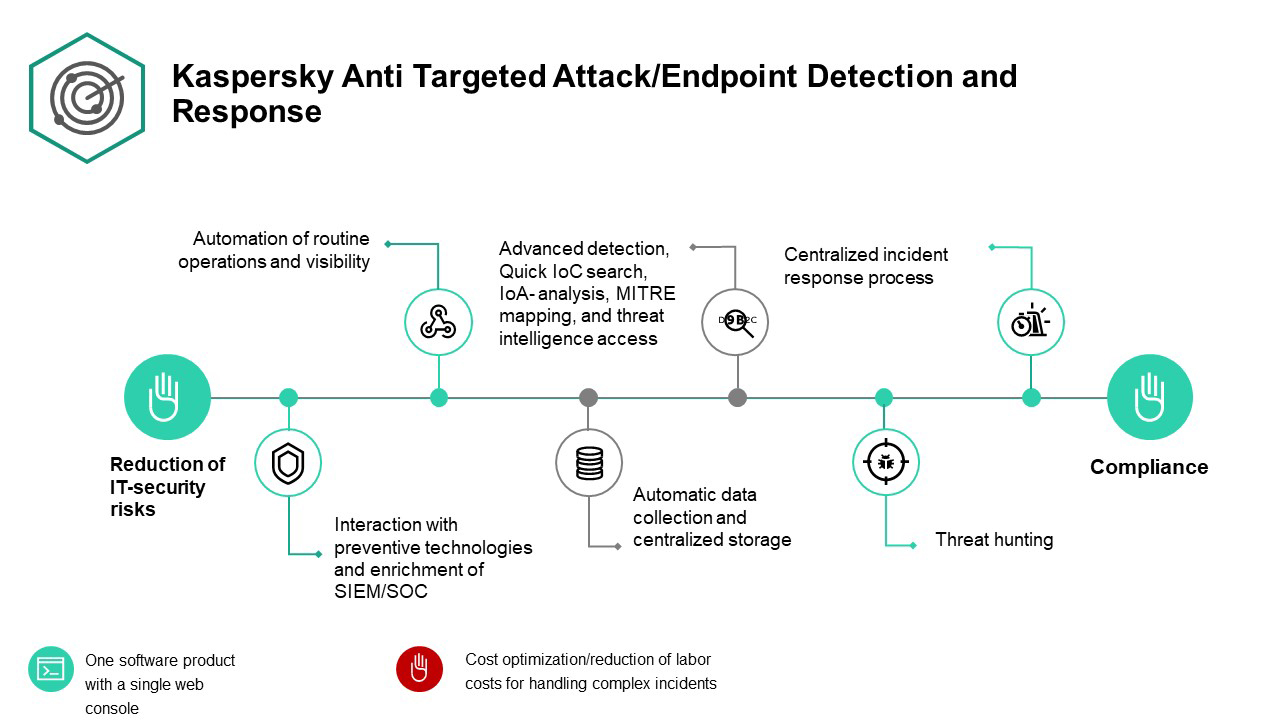

Используя перечисленные выше технологии в унифицированной серверной архитектуре с централизованным управлением, платформа KATA защищает потенциальные точки входа, которыми могут воспользоваться злоумышленники, на уровне сети и рабочих мест, включая web- и почтовые серверы, настольные компьютеры, ноутбуки, серверы и виртуальные машины, и предоставляет подробные сведения о том, что происходит в IT-инфраструктуре организации. KATA снабжает специалистов по информационной безопасности полным инструментарием для многоуровневого обнаружения и проактивного поиска угроз, проведения глубоких расследований и централизованного реагирования на комплексные инциденты.

Платформа KATA интегрируется с решением Kaspersky Security для бизнеса, обеспечивая защиту рабочих мест, в том числе автоматическое блокирование угроз и реагирование на сложные инциденты безопасности. За счет тесной интеграции с Kaspersky Security Mail Gateway и Kaspersky Web Traffic Security она блокирует угрозы, распространяемые с использованием электронной почты и через интернет, а также автоматически реагирует на более сложные угрозы. Это комплексное решение помогает службам IT-безопасности отражать продвинутые атаки значительно быстрее и с меньшими усилиями благодаря оптимально настроенной автоматизации защитных действий на уровне сети и рабочих мест, доступу к актуальной информации об угрозах и управлению через единую веб-консоль.

Платформа KATA защищает корпоративную инфраструктуру от сложных угроз и целевых атак, позволяя обойтись без привлечения дополнительных ресурсов. При интеграции в текущую стратегию организации платформа обеспечивает службу IT-безопасности и команды SOC всем необходимым для надежного и эффективного отражения сложных угроз и целевых атак, дополняя существующие сторонние технологии защиты и поддерживая интеграцию с SIEM-системами.

На базе дистрибьютора MONT Azerbaijan доступно тестовое оборудование для проведения бесплатных пилотных проектов по KATA. Технические консультанты компании окажут полную помощь по всем вопросам.

Контактный номер: (012) 497 20 85.

Почтовый адрес: [email protected].

URL-адрес web-сайта: https://www.mont.com/ru-az.

Страница в социальной сети Facebook: https://www.facebook.com/montazerbaijan.