Сегодня мы начнем знакомство с продуктами компании Quest Software — производителя программного обеспечения для управления, мониторинга и безопасности IT-инфраструктуры и облачных приложений. И начать стоит с решений этого вендора для аудита инфраструктуры и диагностики информационной безопасности. Давайте рассмотрим вопросы, которые нужно решить в рамках аудита, а также набор инструментов от Quest Software для выявления, предотвращения и расследования инцидентов информационной безопасности на основе машинного обучения (Change Auditor Threat Detection), сбора логов с объектов инфраструктуры (InTrust), аудита текущей конфигурации (Enterprise Reporter) и вывода данных аудита по всем перечисленным системам в одном интерфейсе (IT Security Search).

Аудит IТ-безопасности определяет соответствуют ли информационная система и ее сопровождение ожиданиям клиентов и стандартам компании. В Quest Software считают, что система аудита должна обладать следующими возможностями:

- определять и выявлять типичную и нетипичную активность;

- конструировать запросы и фильтровать данные в массиве событий для получения нужной информации;

- эскалировать события на группу ответственных;

- иметь преднастроенные отчеты, по которым можно выявлять нетипичную активность.

Мы очень часто сталкиваемся с тем, что аудит в сфере информационной безопасности осуществляется по остаточному принципу. То есть аудит изменений выполняет отдел, который также загружен и другими задачами. Из этого вытекает, по крайней мере, три проблемы:

- Первая проблема — использование встроенных инструментов аудита. Под встроенными инструментами имеются в виду, например, оснастка Windows или специальные скрипты на Power Shell. Разумеется, с помощью таких средств об инциденте можно узнать только постфактум. С ростом организации растет количество пользователей и изменений. В связи с этим и цифровой обмен с каждым годом меняется в большую сторону.

- Вторая проблема аудита — увеличение количества изменений в связи с ростом инфраструктуры. Рост может быть связан с увеличением штата сотрудников или количества клиентов, но вне зависимости от этого величина количества изменений будет пропорционально увеличиваться.

- На аудит серьезное влияние оказывают не только внутренние факторы, но и внешние, например, требования государственных органов или корпоративных политик. А это непосредственно связано с третьей проблемой аудита — отсутствием подходящих инструментов для соответствия требованиям. При отсутствии подходящих инструментов администраторы систем или не контролируют требуемые изменения, или делают это, но подручными средствами.

Теперь перейдем к обзору инструментов, которые в состоянии помочь решить эти проблемы.

Оперативный аудит событий информационной безопасности

В ряде компаний системы аудита строятся на основе Power Shell, а скрипты обычно поддерживаются силами одного Windows-администратора. В этом нет серьезной проблемы до момента увольнения этого сотрудника, когда новый администратор вынужден искать новое средство аудита или заниматься написанием собственных скриптов. Change Auditor — легкий и понятный в использовании инструмент оперативного аудита изменений в среде Microsoft и на дисковых массивах, доступный к использованию для любого администратора вашей компании. С его помощью поддерживаeтся аудит AD, Azure AD, SQL Server, Exchange, Exchange Online, Sharepoint, Sharepoint Online, Windows File Server, OneDrive for Business, Skype for Business, VMware, NetApp, EMC и FluidFS. Он также подходит и для гибридных окружений. Есть предустановленные отчеты на соответствие стандартам GDPR, SOX, PCI, HIPAA, FISMA, GLBA. Кроме аудита, в Change Auditor можно блокировать изменения, например, запретить добавление в группу AD новых пользователей или изменение файла/папки.

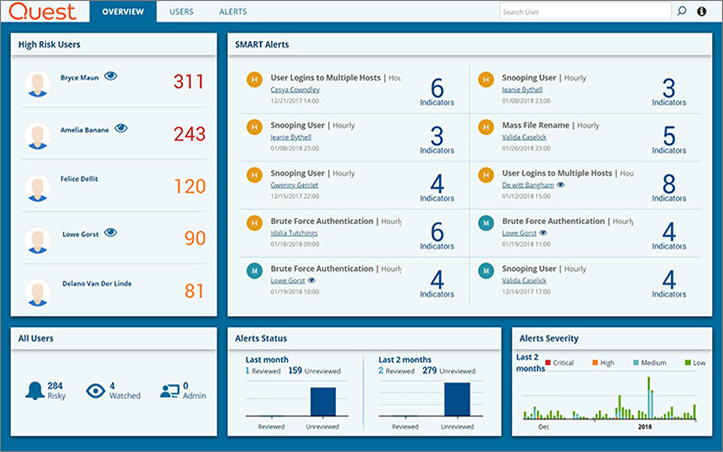

В Change Auditor есть дополнительный модуль аналитики — Threat Detection, который работает на основе машинного обучения (ML) и анализа пользовательского поведения (UEBA). Treat Detection на вход получает события из Change Auditor за последние 30 дней и выявляет нетипичное поведение пользователей: вход из необычного места или в необычное время, неудачный ввод пароля несколько раз подряд на контроллере домена, вход на запрещенный файловый ресурс и так далее. Модуль анализирует события в нескольких измерениях и сообщает об аномальных активностях.

Аудит конфигурации инфраструктуры

Следующий инструмент понравится тем, кто давно хотел навести порядок в своей Windows-инфраструктуре, но все никак не находил свободного времени. Enterprise Reporter, инструмент отчетности, извлекает данные по объектам из AD, Azure AD, SQL Server, Exchange, Exchange Online, Windows File Server, OneDrive for Business и ресурсов Azure (виртуальные машины, группы сетевой безопасности и другие объекты) и строит наглядные отчеты. Основная ценность продукта — уже имеющийся набор отчетов, что позволяет увидеть уязвимости сразу же после установки. Среди таких отчетов:

- пользователи, не входившие последние 30 дней;

- пользователи с истекшим паролем;

- пользователи привилегированной группы, не входившие последние 30 дней;

- Windows-сервисы, которые работают не под локальной системной учеткой;

- ПО, установленное на серверы с ролью контроллера домена;

- установленные на серверы хотфиксы;

- настройки безопасности на серверах;

- вложенные группы и пользователи во вложенных группах;

- разрешения Active Directory;

- разрешения для папок на файловом хранилище и другие.

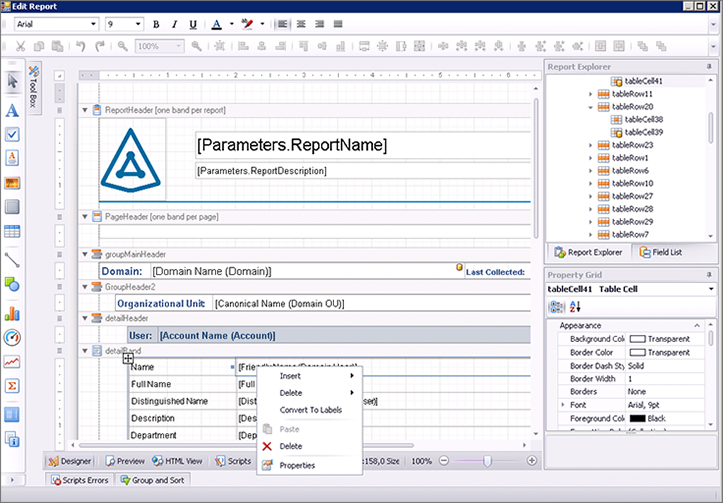

Кстати, если у вас в компании есть требования к отчетам или вы захотите брендировать документ, то Quest Software предлагает специальный конструктор.

Сбор и анализ логов

Другой источник данных по событиям информационной безопасности — логи. В них можно найти если не все, то почти все. После их сбора хорошо бы их нормализовать и структурировать, чтобы проводить корреляцию между событиями, например, в AD и каком-нибудь текстовом логе. InTrust — инструмент сбора и анализа логов из разнородных источников. Он может забирать Windows-логи, текстовые логи и syslog от сетевых устройств. После сбора вся статистика по событиям приводится к следующему виду: что, где, когда произошло, кем и откуда было выполнено действие. InTrust может обрабатывать до 60000 событий в секунду из 10000 источников. «Сырые» данные хранятся во встроенном хранилище с коэффициентом сжатия 20:1. Есть даже готовые интеграции с некоторыми SIEM-системами, что поможет сэкономить на лицензиях, так как InTrust хранит «сырые» данные в своем хранилище и отправляет в SIEM только статистику по событиям.

Консолидация данных

Чтобы концепция безопасности выглядела завершенной, данные из всех источников желательно объединить и наблюдать за происходящим в одном окне, дополнительно коррелируя все события для молниеносного выявления корневой причины. IT Security Search — инструмент для глобального полнотекстового поиска по данным оперативного аудита, аудита конфигурации инфраструктуры и данных из логов. Все данные извлекаются в режиме реального времени из связанных систем. Можно ввести имя пользователя, рабочей станции, тип события или все что угодно и обнаружить связанные по этому признаку события или конфигурации. При формировании запросов можно использовать логические выражения. Из результатов запроса удобно строить отчеты и направлять их заинтересованным лицам по расписанию. Из интерфейса IT Security Search можно также делать откат по изменениям в AD. То есть, например, можно восстановить удаленного по ошибке пользователя со всеми его атрибутами. Это реализуется при помощи интеграции с еще одним продуктом Quest — Recovery Manager for Active Directory.

Главная цель сегодняшней статьи — познакомить вас с семейством продуктов Quest Software для аудита информационной безопасности. Не исключено, что те инструменты, которыми вы пользуетесь сейчас, обладают другим набором функций, но если вас заинтересовали возможности описанных выше продуктов, то обратитесь за получением тестовых версий или за приобретением к официальному дистрибьютору Quest Software на территории Азербайджана — MONT.

С нас — знания IT. С Вас — знания вашего бизнеса. Объединив эти знания, вы получите возможность развития в эпоху перемен.

С уважением, Ваша команда MONT.

Контактный номер: (012) 497 20 85.

Почтовый адрес: [email protected].

URL-адрес web-сайта: https://www.mont.com/ru-az.

Страница в социальной сети Facebook: https://www.facebook.com/montazerbaijan.