Check Point Software Technologies Ltd. рассказал о самых активных вредоносных семействах, которые атаковали корпоративные сети в июле 2016 года. Согласно исследованию, их число снизилось на 5%. В июле Check Point зарегистрировал 2300 уникальных активных видов вредоносного ПО, атакующих корпоративные сети, что на 5% меньше, чем в июне. Уже девятый месяц подряд Conficker остается наиболее популярным. Несмотря на общее уменьшение активности вредоносных программ, исследователи отметили рост вредоносного ПО для мобильных устройств, которое в июле составило 9% от всех зарегистрированных вредоносов — это на 50% больше, чем в июне 2016. HummingBad остается наиболее часто используемым мобильным вредоносом четвертый месяц подряд.

Впервые за последние четыре месяца Check Point отметил уменьшение количества уникальных вредоносных семейств, но по общему числу угроз июль занимает пока второе место за этот год. Сохраняющаяся высокая активность вредоносного ПО еще раз демонстрирует количество угроз, с которыми сталкиваются сети организаций, и ряд задач, которые должны решить специалисты по безопасности, чтобы предотвращать атаки и защищать ценную информацию.

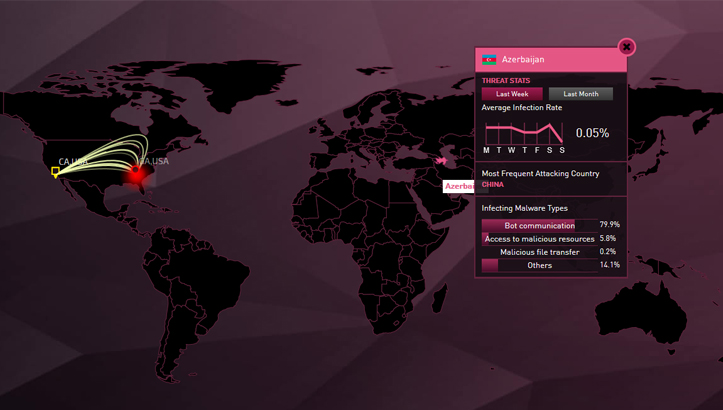

В топ-10 вредоносных семейств, атакующих сети, вошли Kometaur, Conficker, Ranbyus, Sality, Ldpinch, Delf, Cryptowall, HummingBad, Locky. Больше всего атак в июле было совершено на сети Парагвая, Бангладеш и Малави. Меньше всего — Молдавии, Белоруссии и Аргентины. Азербайджан в июле расположился на 92 месте.

В июле Conflicker был отмечен в 13% атак; второе место занял JBossjmx — червь, поражающий системы, на которых установлена уязвимая версия JBoss Application Server. Программа создает вредоносную страницу JSP, которая исполняет произвольные команды. При этом создается еще и программная закладка-шпион, которая принимает команды от удаленного IRC-сервера. На JBossjmx пришлось 12% нападений. И на третьем месте расположился Sality — 8%. 60% всех атак были совершены с использованием вредоносных семейств из топ-10.

В июле мобильное вредоносное ПО по-прежнему оставалось значительной угрозой для корпоративных мобильных устройств. 18 мобильных вредоносов вошли в топ-200 всех вредоносных семейств за июль.

- ↔ HummingBad — вредоносное ПО для Android, которое, используя устойчивый к перезагрузке руткит, устанавливает мошеннические приложения и с небольшими модификациями может проявлять дополнительную вредоносную активности, включая установку ключей-регистраторов, кражу учетных данных и обход зашифрованных email-контейнеров, используемых компаниями.

- ↑Ztorg — троян, использующий рутовые привилегии, чтобы загружать и устанавливать приложения на смартфон пользователя без его ведома.

- ↔ XcodeGhost — компрометированная версия платформы разработчиков iOS Xcode. Эта неофициальная версия Xcode изменена так, что она может внедрять вредоносный код в приложение, которое разработано и скомпелировано с ее помощью. Внедренный код отправляет информацию о приложении на командный сервер, позволяя инфицированному приложению считывать данные из буфера обмена устройства.

«Компании не должны терять бдительность в вопросах безопасности из-за небольшого снижения числа вредоносных программ, отмеченного в июле. Некоторые из них остаются в шаге от рекордных показателей активности, подтверждая масштаб проблемы, с которой сталкивается бизнес в процессе защиты своих сетей от киберпреступников, — говорит Василий Дягилев, глава представительства Check Point Software Technologies в России и СНГ. — Бизнесу нужны продвинутые меры предотвращения угроз на их сети, ПК и мобильные устройства, чтобы останавливать вредоносные программы на стадии до заражения. Например, такие решения, как Check Point’s SandBlast и Mobile Threat Prevention, которые обеспечивают защиту даже от самых новых угроз».

Информация для отчета Threat Index основана на данных, предоставляемых ThreatCloud World Cyber Threat Map, которая отображает место и время атак по всему миру в режиме реального времени. Данные для Threat Map предоставлены Check Point’s ThreatCloud — крупнейшей сетью для совместной борьбы с киберпреступлениями, которая собирает данные об атаках с помощью глобальной сети датчиков угроз. База данных ThreatCloud содержит более 250 миллионов адресов, анализируемых на наличие ботов, более 11 миллионов сигнатур вредоносного ПО и более 5,5 миллионов адресов зараженных веб-сайтов. Каждый день система обнаруживает свыше одного миллиона типов вредоносного ПО.

Информация о предотвращении угроз компании Check Point доступна на сайте: http://www.checkpoint.com/threat-prevention-resources/index.html.