Вчера на сайте компании Amazon преждевременно были опубликованы сведения о ридере Kindle Paperwhite нового поколения. Позже эта информация была удалена, но затем снова появилась на сайте вместе с официальным релизом устройства.

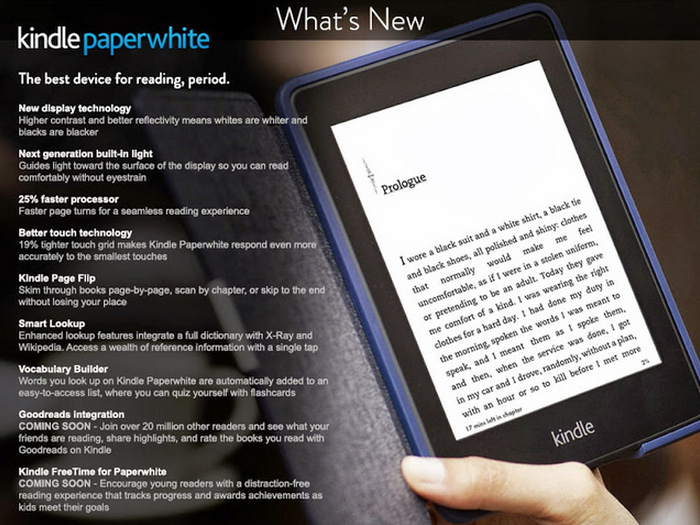

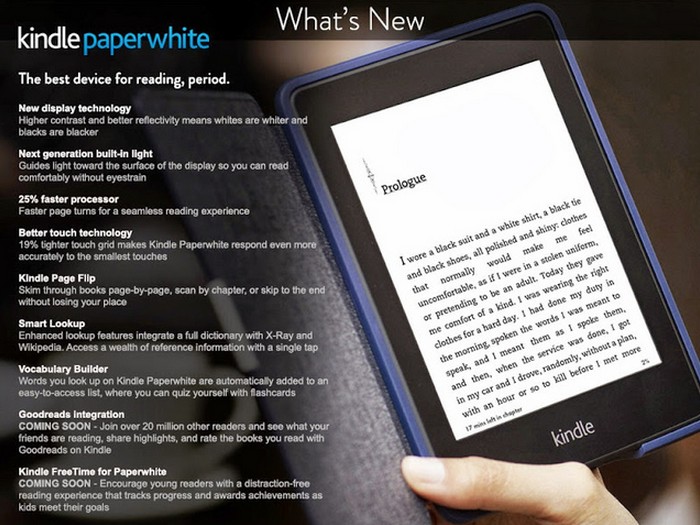

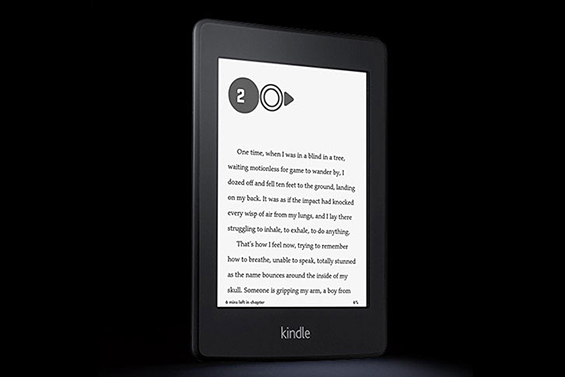

В целом, как и ожидалось, читалка не получила значительных обновлений аппартной части. Новый ридер Kindle Paperwhite получил улучшенный дисплей, обеспечивающий более контрастное изображение. Дисплей является 6-дюймовым, обладает плотностью размещения пикселей 212 ppi и способен отображать 16 градаций серого цвета. Также сообщается об интеграции улучшенной системы подсветки. Благодаря этому чтение в темноте будет менее утомительным для глаз. Еще одним нововведением является использование процессора, обладающего увеличенной на 25% производительностью. В результате, удалось ускорить процесс смены страниц. Кроме того, улучшенная сенсорная панель обеспечивает более точное распознавание прикосновений.

В целом, как и ожидалось, читалка не получила значительных обновлений аппартной части. Новый ридер Kindle Paperwhite получил улучшенный дисплей, обеспечивающий более контрастное изображение. Дисплей является 6-дюймовым, обладает плотностью размещения пикселей 212 ppi и способен отображать 16 градаций серого цвета. Также сообщается об интеграции улучшенной системы подсветки. Благодаря этому чтение в темноте будет менее утомительным для глаз. Еще одним нововведением является использование процессора, обладающего увеличенной на 25% производительностью. В результате, удалось ускорить процесс смены страниц. Кроме того, улучшенная сенсорная панель обеспечивает более точное распознавание прикосновений.

Устройство содержит 2 ГБ флэш-памяти, из которых для хранения книг пользователю доступны 1,25 ГБ. Аппарат содержит модуль Wi-Fi 802.11b/g/n. Отдельно доступна модификация с модулем 3G. Емкости комплектного аккумулятора достаточно для работы в автономном режиме на протяжении 8 недель (при чтении по полчаса в день с выключенным беспроводным модулем), а для достижения полного уровня заряда требуется 4 часа. Размеры новинки составляют 169х177х9,1 мм, масса — 206 г (легче на 7 грамм). Среди визуальных изменений пока что была замечена только лого Amazon, заменившее надпись «Kindle», на задней крышке. Помимо аппаратной части некоторой доработке подверглась и программная составляющая ридера Kindle Paperwhite. В него добавлена социальная составляющая. Пользователи смогут просматривать информацию о том, что читают их друзья, оценивать книги, делиться интересными фрагментами. Также внедрена система достижений для юных читателей.

Устройство содержит 2 ГБ флэш-памяти, из которых для хранения книг пользователю доступны 1,25 ГБ. Аппарат содержит модуль Wi-Fi 802.11b/g/n. Отдельно доступна модификация с модулем 3G. Емкости комплектного аккумулятора достаточно для работы в автономном режиме на протяжении 8 недель (при чтении по полчаса в день с выключенным беспроводным модулем), а для достижения полного уровня заряда требуется 4 часа. Размеры новинки составляют 169х177х9,1 мм, масса — 206 г (легче на 7 грамм). Среди визуальных изменений пока что была замечена только лого Amazon, заменившее надпись «Kindle», на задней крышке. Помимо аппаратной части некоторой доработке подверглась и программная составляющая ридера Kindle Paperwhite. В него добавлена социальная составляющая. Пользователи смогут просматривать информацию о том, что читают их друзья, оценивать книги, делиться интересными фрагментами. Также внедрена система достижений для юных читателей.

Поставки Amazon Kindle Paperwhite второго поколения начнутся 30 сентября, но уже сейчас можно оформить предзаказ. Цена осталась прежней. Базовая модель (с модулем Wi-Fi) с демонстрацией рекламы оценивается в $119, за версию без рекламы предстоит заплатить $139, а за модель с модулем 3G — $189.

Поставки Amazon Kindle Paperwhite второго поколения начнутся 30 сентября, но уже сейчас можно оформить предзаказ. Цена осталась прежней. Базовая модель (с модулем Wi-Fi) с демонстрацией рекламы оценивается в $119, за версию без рекламы предстоит заплатить $139, а за модель с модулем 3G — $189.