25 февраля на крупнейшем в мире мероприятии по информационной безопасности − конференции RSA, компания Cisco представила целый ряд новых решений, в очередной раз доказавших лидерство компании на рынке сетевой безопасности. За последние 4 месяца это уже второй крупный анонс новых решений Cisco в области защиты информации. В этот раз речь идет о:

- интеграции средства защиты от вредоносного кода AMP в решения по безопасности контента;

- создании частного облака для управления средством защиты от вредоносного кода FireAMP Private Cloud;

- интеграции системы автоматической аналитики в области угроз в сервис Cloud Web Security;

- увеличении производительности платформы сетевой безопасности FirePOWER;

- представлении инициативы OpenAppID.

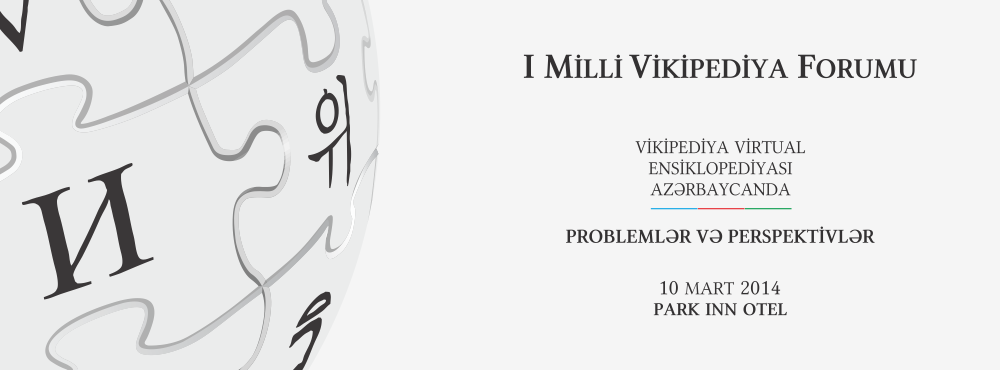

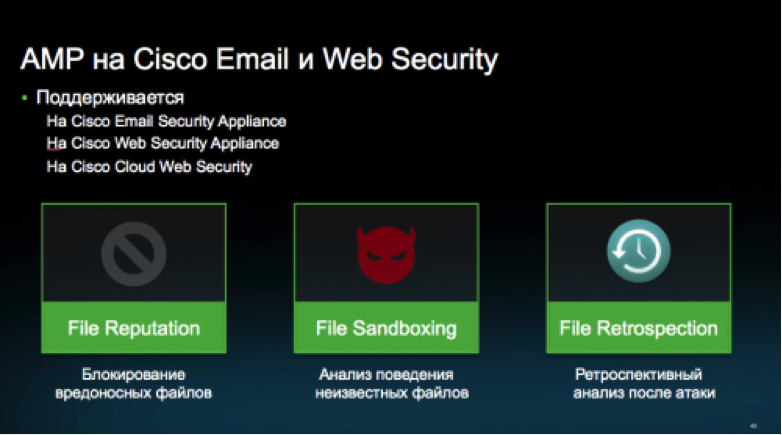

Наиболее ожидаемым объявлением стало решение об интеграции системы защиты от вредоносного кода Sourcefire Advanced Malware Protection (AMP) с разработками Cisco по безопасности контента — Cisco E-mail Security Appliance, Cisco Web Security Appliance и Cisco Cloud Web Security.

Интеграция AMP с решениями по защите контента

Интеграция AMP с решениями по защите контента

Эта интеграция позволит заказчикам получить всестороннее решение по защите от вредоносного кода, обеспечивающее обнаружение и блокирование атак, непрерывный мониторинг трафика и ретроспективный анализ уже обработанных файлов за счет получения новой информации об угрозах.

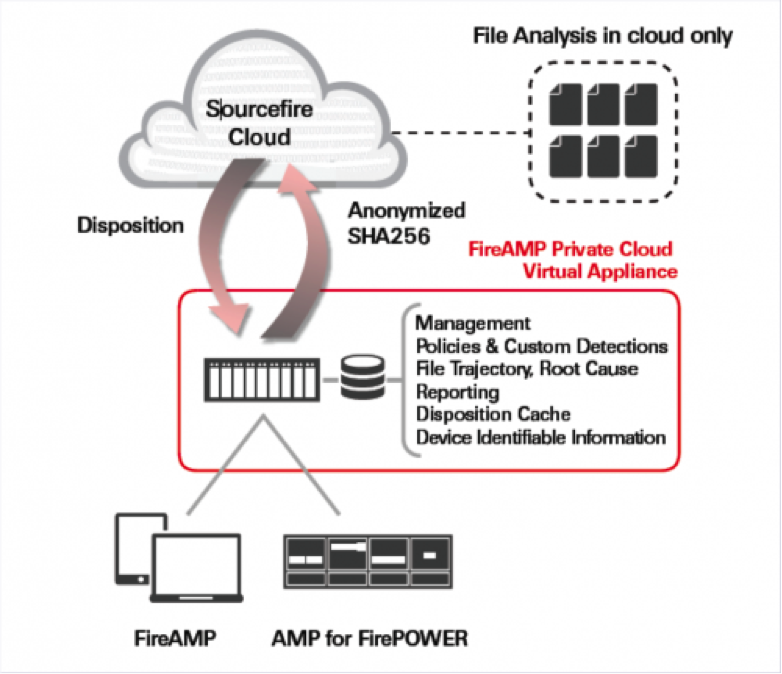

С приобретением компании Sourcefire в портфолио Cisco появилось решение по защите рабочих станций, серверов, мобильных устройств от вредоносного кода − FireAMP. В соответствии с современными тенденциями управление данным решением осуществлялось из публичного облака, что порождало у некоторых заказчиков сомнения в надежности канала передачи данных, его доверенности и т.п. Для устранения подобных вопросов Cisco разработала решение FireAPM Private Cloud, позволяющее организовать на предприятии частное облако по управлению системой защиты FireAMP.

Схема работы FireAMP Private Cloud

Схема работы FireAMP Private Cloud

Один из самых часто задаваемых вопросов, связанных с приобретением Sourcefire, звучал так: «А что будет с аппаратной платформой Sourcefire FirePOWER? Вы ее сохраните или будете переводить код Sourcefire на платформу Cisco ASA/IPS?» И вот ответ получен: мы продолжим развивать платформу FirePOWER, доказательством чего служит анонс 4-х новых моделей в серии FirePOWER 8300, позволяющих обеспечить инспекцию трафика в режиме NGIPS на скоростях до 60 Гбит/сек.

Еще одно изменение в портфолио решений Cisco для информационной безопасности связано с приобретенной в 2012-м году компанией Cognitive Security, специализировавшейся на автоматизации процесса анализа угроз и снижении влияния человеческого фактора на процесс принятия решений о наличии какой-либо вредоносной активности. Для решения подобных задач применялись различные технологии — от поведенческого анализа и мониторинга аномалий до машинного обучения. На конференции RSA было объявлено о завершении интеграции технологий Cognitive Security в решения Cisco, результатом которой стал дополнительный сервис Cognitive Threat Analytics для облачного предложения Cisco Cloud Web Security.

Последним в списке, но не последним по значимости стало объявление о том, что Cisco продолжит поддерживать open source−сообщество. Доказательством этого служит создание OpenAppID — языка описания приложений, облегчающего идентификацию приложений в системе обнаружения атак с открытым кодом Snort. Теперь разработка систем обнаружения атак следующего поколения (NGIPS) станет уделом не только крупных производителей или потребителей, но и любой организации, строящей свою систему защиты на базе одного из самых известных open source−проектов в области сетевой безопасности — системе Snort.

Данный анонс — не последний в этом году. Ближе к лету заказчиков и партнеров компании ждет еще ряд интересных новинок в области сетевой безопасности, которые в очередной раз продемонстрируют готовность Cisco предлагать потребителям лучшие решения по защите информации, удовлетворяющие самым взыскательным требованиям.