Компания McAfee, входящая в подразделение Intel Security, совместно с LG Electronics сообщает, что в новом смартфоне LG G3 предустановлен антивирус McAfee Mobile Security с функцией защиты, которая не позволит чужому пользователю сделать сброс к заводским настройкам для нелегальной перепродажи. Функция Kill Switch позволяет владельцу в удаленном режиме заблокировать телефон в случае потери или кражи. Кроме того, антивирус дает возможность дистанционно удалить личную информацию для того, чтобы она не стала доступной посторонним лицам.

«Совместно с McAfee мы работаем над оригинальной адаптированной версией передового ПО, который будет использовать встроенные функциональные возможности техники LG для того, чтобы сделать безопасность неотъемлемой частью новых смартфонов, — сказал Рамшан Ву (Ramchan Woo), глава подразделения по планированию выпуска смартфонов компании LG. — Реализация функции Kill Switch — это всего один из этапов комплекса мер по защите пользователей от физических и онлайн-угроз».

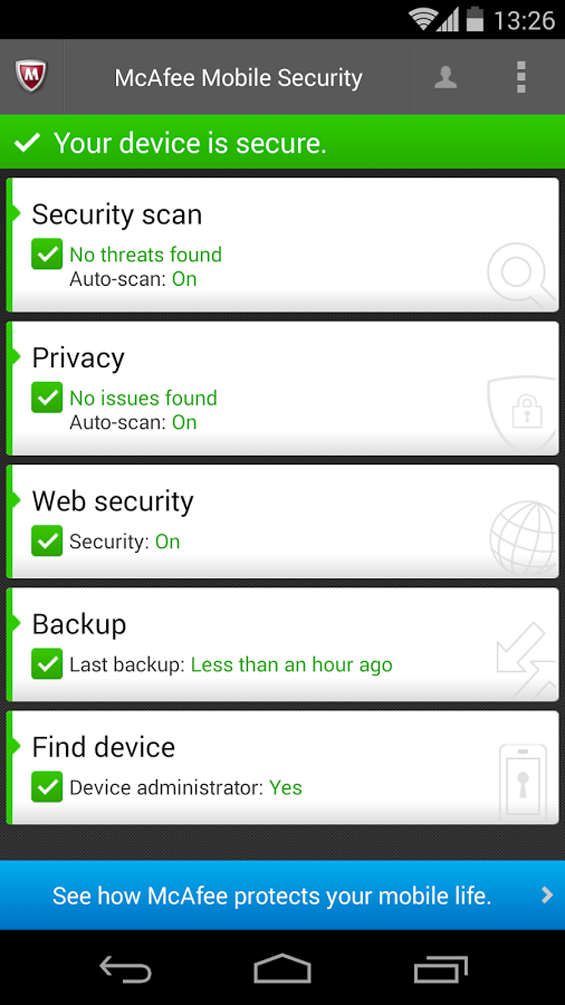

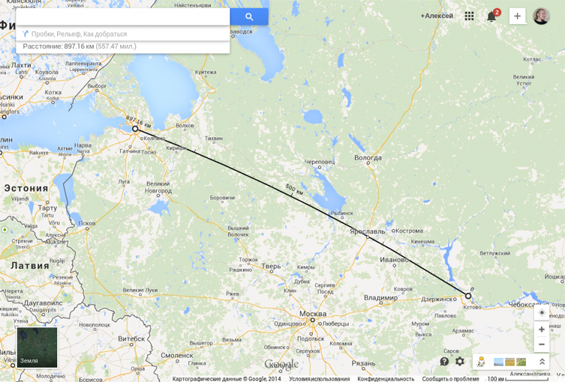

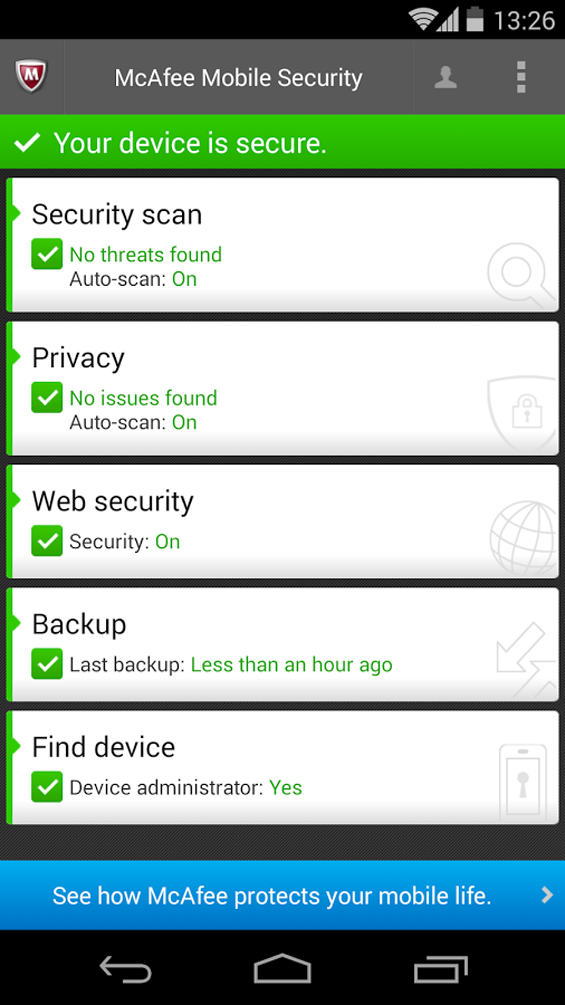

В рамках долгосрочного глобального партнерства смартфоны LG получили специальную версию антивируса McAfee Mobile Security, который позволит пользователям защитить свои устройства и хранящиеся на них персональные данные. На протяжении 5 лет владельцы LG G3 смогут бесплатно пользоваться всеми функциями антивирусной защиты, резервного копирования, дистанционного удаления и блокировки данных, а также отслеживать работу и местоположения устройства на расстоянии.

Функция Kill Switch создает дополнительный уровень защиты, позволяя сохранять контроль над смартфоном даже в случае его потери или кражи. Экран блокировки McAfee Mobile Security не позволяет преступникам делать «сброс» к заводским настройкам и получать root-права, требует идентификацию по паролю и может управляться пользователем с помощью устройства или веб-консоли.

«Мы работаем с LG над созданием и внедрением уникальных технологий защиты, которые делают цифровую жизнь пользователей более защищенной и спокойной, — рассказывает Джон Джиаматтео (John Giamatteo), старший вице-президент и генеральный управляющий McAfee по обслуживанию потребителей. — Партнерство с мировыми лидерами в области производства мобильных устройств, такими как LG, позволяет нам предлагать потребителям самые инновационные решения, которые способны гарантировать безопасность их гаджетов. Именно такой подход является для нас главной задачей, над решением которой мы активно работаем».

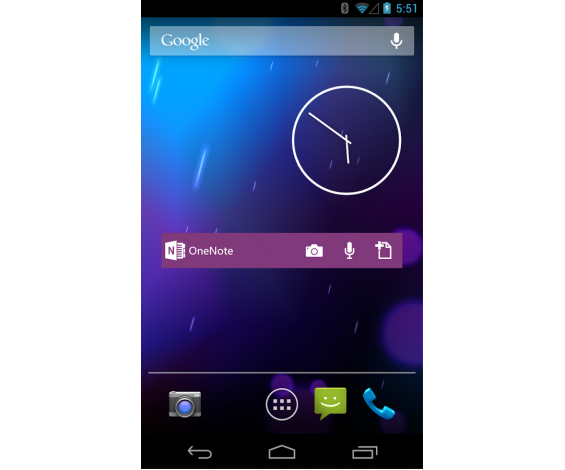

ПО McAfee Mobile Security предустанавлено, и функция Kill Switch автоматически активирована на смартфонах LG G3 с 28 мая 2014 года. Все другие пользователи продукции LG могут бесплатно загрузить McAfee Mobile Security в Google Play Store.