Видеохостинг YouTube представил первый в истории «бесконечный» видеоклип на композицию «Bad Guy», которая, по мнению критиков, оказала существенное влияние на поп-культуру.

Интерактивный видеоряд построен не только на оригинале песни, но и на тысячах каверов, записанных пользователями со всего мира.

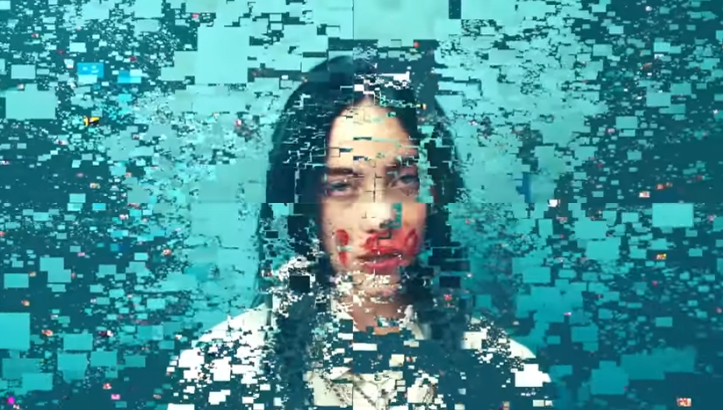

Клип американской певицы Билли Айлиш (Billie Eilish’s) на композицию «Bad Guy» недавно преодолел отметку в один млрд. просмотров. По этому случаю сервис запустил отдельный сайт, на котором генерируется «бесконечный клип». Идея заключается в том, что после старта оригинального видео к нему постоянно подтягиваются разные каверы от исполнителей со всего мира. При этом таймкод видеороликов синхронизирован, при переключении на соседнее окно миниплеера композиция продолжается без паузы, но уже в другой обработке. Также предусмотрена возможность выбора стилей и инструментов, с помощью которых исполнена песня.

Как отмечают представители YouTube, на просмотр всех возможных каверов у пользователей может уйти около 1,46 х 10¹⁰⁰ лет.