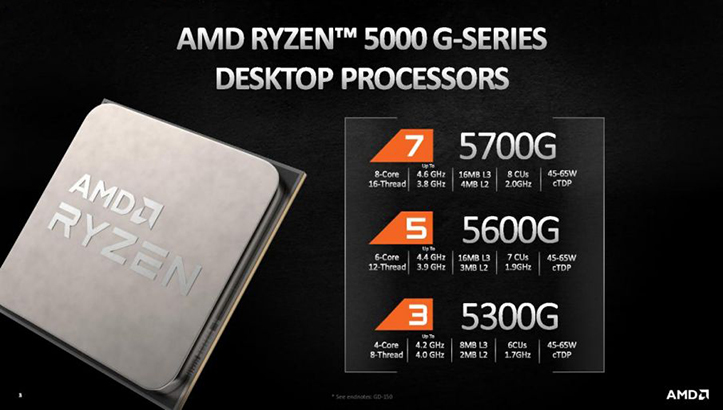

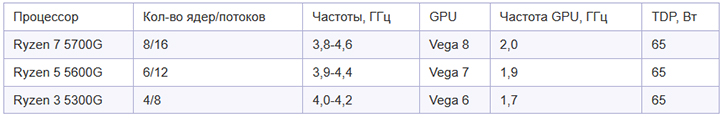

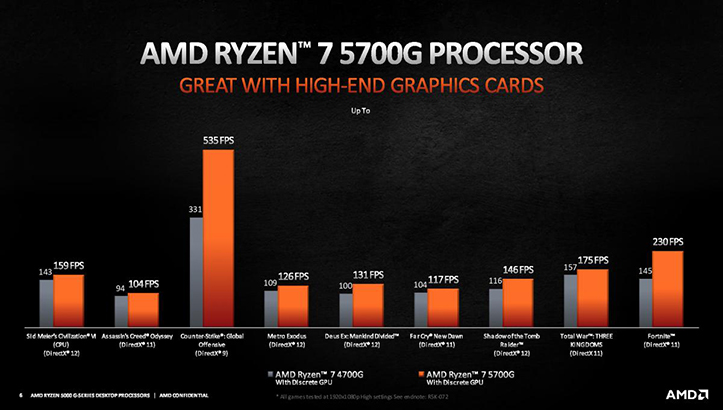

Компания AMD представила серию гибридных настольных процессоров Ryzen 5000G с интегрированной графикой. В линейке имеются следующие модели: восьмиядерная Ryzen 7 5700G, шестиядерная Ryzen 5 5600G и четырехъядерная Ryzen 3 5300G, а также их энергоэффективные версии Ryzen 7 5700GE, Ryzen 5 5600GE и Ryzen 3 5300GE.

Как и в случае с прошлым поколением, новые APU не будут представлены на розничном рынке, а будут ориентированы на производителей ПК. Но в сети есть информация, что в рознице APU все-таки появятся в конце года.

По параметрам Ryzen 5000G очень похожи на прошлое поколение Ryzen 4000G, но перешли на новую архитектуру Zen 3 и нарастили частоты. Значение TDP осталось прежним, как и основные характеристики встроенных GPU.